いまだ猛威をふるい続ける「新型コロナウイルス」。その影響をうけ、近年「テレワーク」の普及が急速に進んでいます。

テレワークは会社にいく手間がかからず、インターネットの環境さえ整っていれば、場所を問わず好きな所で仕事を行える重要な施策です。しかし、その反面でテレワークユーザーを狙うハッカーやマルウェア感染によるセキュリティ被害も急増しています。

セキュリティ対策が不十分な企業は、まさにこれらの恰好のターゲット。このまま対策を疎かにしていると、大事な企業情報の窃取や破壊の被害にあうかもしれません。

場合によっては、従業員の1人がセキュリティ被害にあい、必死な思いで仕事をしていたにも関わらず返って企業全体の賠償責任を問われる可能性も十分に考えられます。そうなると企業や従業員にとっても致命傷です。

本記事では、テレワーク時に起こるセキュリティ被害から対策方法までを徹底解説。

最後まで読んでいただければ、被害を未然に防ぐセキュリティ対策の知識を得られるはずです。

それでは早速、一緒にみていきましょう。

テレワークの現状とセキュリティ対策の必要性

テレワークとは、会社以外の遠隔地で業務を行うことです。別名「リモートワーク」とも呼ばれ、働く環境によっていくつか種類が存在します。

在宅勤務:自宅で業務を行う

モバイルワーク:カフェや電車の中などでモバイル回線を使用し、業務を行う

サテライト/コワーキングスペース:デスクやインターネット環境の整った場所で業務を行う

ワーケーション:観光地やリゾート地でテレワークを活用し、働きながら休暇をとる過ごし方を指す

上記のように働く環境で種類が異なりますが、遠隔地で業務を行うという点では同じです。

テレワークの現状

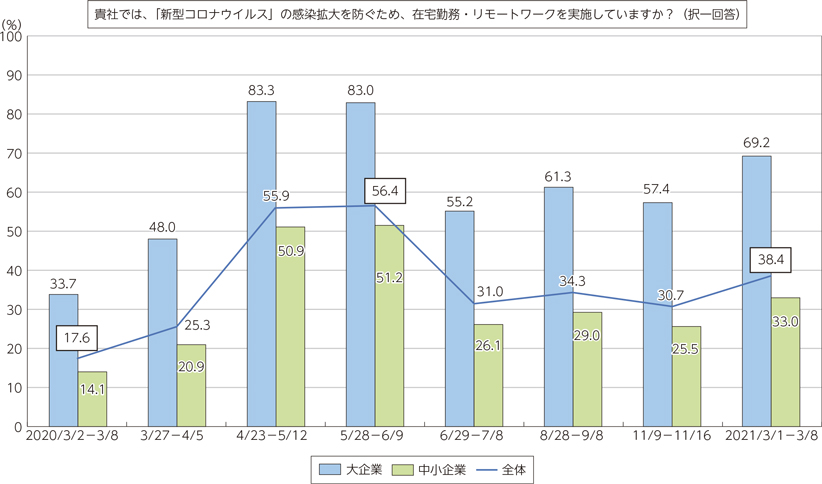

出典:東京商工リサーチ「新型コロナウイルスに関するアンケート」調査(第2~6、8、10、14回)を基に総務省作成

総務省が発表している「第1部特集デジタルで支える暮らしと経済」によると、2020年3月のテレワーク実施率は13.2%であったが、緊急事態宣発令後の2020年4月には27.9%まで上昇。

その後も、2020年5月調査では25.7%、2020年11月調査では24.7%と、多少実施率は低下しているものの、2020年3月よりも大幅に増加しており、テレワークはある程度定着傾向にあることが分かります。

テレワーク導入のメリット

テレワークは、「社会」、「企業」、「就業者」の3方向に様々なメリットをもたらすと言われています。

社会面:労働人口の確保・地域活性化・環境負荷の軽減

企業面:生産性の向上・優秀な人材の確保/離職抑止・コスト削減・事業継続性の確保

就業面:多様で柔軟な働き方の確保・仕事と育児/介護/治療の両立/通勤時間の削減

テレワークによる働き方改革がどんどん広がれば、いずれ誰もが活躍できる場を作っていけるでしょう。

実際に、従業員の仕事の生産性がテレワークを導入していない企業に比べ「約1.6倍」上昇していると総務省の報告で明らかになっています。

出典:~ 「テレワーク・デイズ」を通じた働き方改革 ~(総務省)~

テレワーク導入時の課題点と解決策

メリットばかりあるように見えるテレワークですが、課題点もいくつかあげられます。例えば、顧客と直接のやりとりが必要な業種・業態などを始め、セキュリティ被害による情報漏えいの恐れ、テレワークに対応できる仕事の不足、従業員の労働管理です。

しかし、先進事例の参照等で解決可能な課題も多く、「意識改革」が重要となります。上記の課題点を洗い出して改善と施策を行い、成功している企業も一定数存在しているため、自社と課題点と照らし合わせてみるのも一つの手です。

今となっては社内でも活用できるSNSツールも普及し、直接ではなくともチャットやビデオ電話などで円滑なコミュニケーションをとることも比較的容易になってきています。

テレワーク導入時のセキュリティ対策の必要性

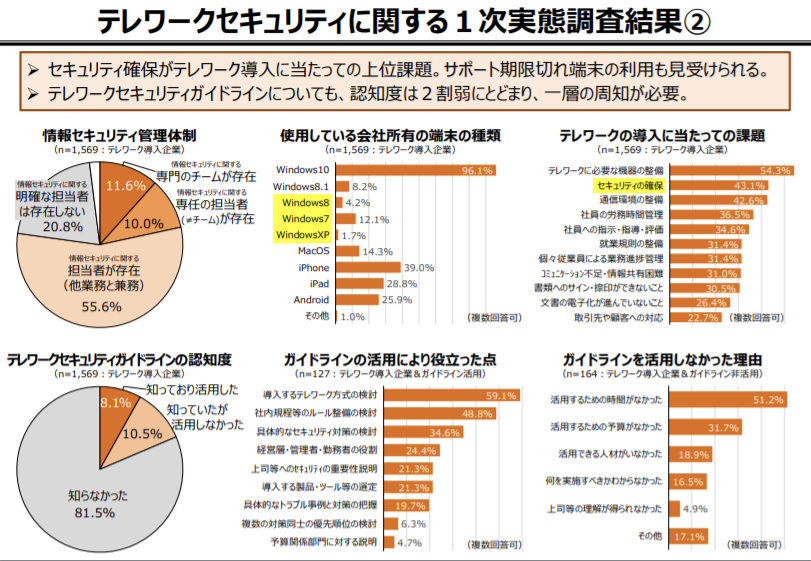

テレワークセキュリティに関する実態調査を、総務省が2020年7月29日~2020年8月24日の期間で5433社に対し行った結果、認知や管理体制の甘さが浮き彫りとなりました。

上の図からも見てとれるように、情報セキュリティの管理体制は専門の担当者やチームが存在する企業が約20%程度、テレワークセキュリティガイドラインの認知度を知らなかったと回答した企業がなんと約80%も存在したのです。

加えて、情報セキュリティポリシーを策定している企業は約30%程度に留まり、セキュリティ対策ソフトが常に最新の状態に保つよう指示や設定を行っている企業は約60%という結果に。

上記の結果から、多くの企業が時代に合わせてテレワークを導入したものの、時間や費用の面でセキュリティ対策がなかなか追いつかないという事実を示しています。

テレワーク時に潜むセキュリティ被害の影【事例も踏まえながら解説】

テレワーク時のセキュリティ対策が甘いと、大切な情報が漏えいするリスクが高まります。では、具体的にどのような被害が懸念されるのでしょうか。情報漏えいの原因となるものと、事例を踏まえながら解説していきます。

端末やUSBなどの盗難・紛失

テレワークで利用する端末やUSBに機密情報を含むファイルを保存していると、紛失・盗難にあってしまった際に情報漏えいにつながる恐れがあります。

テレワークを導入している企業の中には、機密情報が入ったパソコンや端末を紛失してトラブルに発展するケースも少なくありません。

盗難や紛失の恐れがある端末については、内部に重要な情報を保存しないようにしたり、端末内の情報を暗号化したりする対策や、クラウドサービスを利用している場合、リモート時にパスワードを無効化し、二次被害が発生しないような対策を事前に確認しておくことも大切です。

ローカルディスクに取引実績を含む得意先リストを収納した端末を、移動中の電車内で収納していたカバンごと置き忘れた。後日、鉄道会社に問い合わせを試みたが、届出はなかった。

数ヶ月後、得意先から「御社にしか知らせていない電話番号にセールスの電話が来る」との苦情が寄せられるようになり、営業担当者全員で謝罪することとなりました。

マルウェア感染

マルウェアは、メールやファイルのDLや、アプリケーションのインストールが原因で感染してしまうケースが非常に多いです。私物の端末で作業をしている場合は、セキュリティ対策が十分ではないこともあり、マルウェア感染のリスクがより高まります。

インターネット上では、悪質なWebページが多数存在するため、テレワーク中は端末のエンドポイントセキュリティ対策が特に重要になります。

社内で利用を許可していなかったアプリケーションをインストールしたところ、マルウェアも一緒にインストールされてしまった事例です。

結果として端末の画面上に、見慣れない海外の広告等が表示され、作業効率を低下させている。マルウェアをアンインストールしたいができない状況となりました。

公衆無線LAN

公衆無線LANのなかにはパスワードがかけられていないフリーWi-Fiなどがあげられます。公衆無線LANはセキュリティ対策が不十分なものも少なくないため、他者に通信内容を傍受される可能性があります。

テレワークでネットワーク回線を利用する場合には、事前に情報を格納したファイルを暗号化したり、VPNのように通信経路を暗号化するサービスを活用したりするのが有効です。

公衆無線LANを使用しながら電子メールの送受信を行っていたところ、添付したファイルに書かれていた秘密情報が、いつの間にか競合企業に知られてしまっていました。

画面の覗き見から情報がSNSやインターネットで拡散

電車やカフェなど、多くの人間が利用する施設で作業をすると、セキュリティ面が手薄になってしまいがちです。なぜなら、作業に集中するあまり他者からの目線に気づかなかったりするからです。

パソコンや端末の画面が他者に見られるような状況になっていると、盗み見をされる可能性も否定できません。覗き見防止カバーや、人が多くいる場所で機密情報の絡む作業を行わないなどの対策が大事になります。

出張中の新幹線の車内にて、未発表の新製品に関するプレゼンテーション資料を作成していたところ、その内容を何者かに「某社の新製品に関する流出情報!」として SNS に投稿されてしまった事例です。

OSやアプリケーションのアップデート忘れ

セキュリティ対策の基本であるOSやアプリケーションのアップデートを疎かにすると、アップデートが引き金で動作不良を起こし、作業の遅延やセキュリティ面の脆弱性にも繋がりかねません。

テレワーク時はもちろんのこと、社内のパソコンのOSやアプリケーションも必ず最新バージョンにしておく必要があります。

年に数回程度テレワークを実施していた企業で、久しぶりにパソコンを開いた。すると、OS やインストールしているアプリケーションのアップデートが必要な状況だったが、作業に追われていたので、アップデートを行わず作業を行ってしまう。

結果として、偽セキュリティ対策ソフトウェアの広告が頻繁に表示されるようになり、生産性が低下に繋がった事例です。

VPNの脆弱性を突いた不正アクセス

VPN(仮想専用線)はプライベートネットワークとも呼ばれ、暗号化された回線になっているので、セキュリティ対策の基本とも言われています。

一見すると、VPN接続をしていると安心安全なイメージをもたれるかもしれませんが、特定のVPN装置を利用していた日本や世界の企業で情報が漏えいしたという事例も。

セキュリティパッチの未更新によりVPN接続を担う装置の脆弱性を突かれ、漏えいの原因となったケースが報告されています。

その他にも、自宅で会社用PCを使用する際、VPN接続を忘れてしまい直接外部ネットワークにアクセスした結果、ウイルス感染してしまった事例が発生しました。

個人のセキュリティに対する認識の甘さ

一個人が会社で定めるルールを守らなかったことで、実際に起こっているセキュリティ被害もあります。自分の甘い考えが、結果として会社全体の大切な情報の漏えいの原因ともなりえるので、定められたルールは遵守しつつ、自分事として置き換えることも大切です。

加えて、企業側も重要な情報に関しては、アクセス権限を限定するなどの対策を設けることも必要となってくるでしょう。

テレワークの実施に当たり、従業員が出先で重要な情報が入っているパソコンを放置してしまった結果、顧客情報を盗み見された事例です。

その後、盗み見された顧客情報がインターネットで拡散され、顧客側から取引停止の宣告を受けてしまいました。

これらのセキュリティ被害の事例を踏まえ、企業も何らかの対策をしなければなりません。企業側でできるセキュリティ対策には一体、なにがあるのでしょうか。

テレワーク時のセキュリティ対策方法は大きく3つ。それぞれのバランスに応じた施策を行うことがカギ!

令和3年5月に公表された総務省「テレワークセキュリティガイドライン第5版」において、テレワークを行う際のセキュリティ対策は、「ルール」「人」「技術」の3つのバランスのとれた対策を行う必要性を示唆しています。

一つでも対策の弱い要素があれば、そこから一気に拡大してセキュリティ被害が及ぶ可能性が高まるからです。

本記事では、テレワークセキュリティガイドラインに沿って3つのバランスの重要性とそれぞれのセキュリティ対策方法について解説していきます。

「ルール」:セキュリティを確保するためのルールを定める

業務を進めるに当たり、セキュリティ面で安全かどうかをその都度判断して必要な対策を講じていくことは効率的ではなく、ましてや専門家でなければ適切な判断が出せません。事前に業務ルールを決めておけば、従業員はルールを遵守しながら安全に仕事が進められます。

テレワークを行う際は、オフィス外の環境で業務を遂行するため、テレワーク時専用のセキュリティ確保に関する新たなルールを定める必要があるのです。

その際、どのテレワーク方式を選択した場合であっても十分なセキュリティ対策が講じられるようにし、テレワークの提供に関するシステムの管理についても定めておくことが必要となるでしょう。

「人」:従業員のセキュリティ意識を高める

セキュリティ対策の「ルール」・「人」・「技術」のうち、最も実施が難しいのは「人」の部分です。なぜなら、たとえルールを定めても、実際に従業員がそれを守らなければ、ルールによる効果が発揮されないからです。

特にテレワーク勤務者はオフィスから目の届きにくいところで作業をすることになるため、ルールが守られているかどうかを企業等が確認することは容易ではありません。

従って、ルールを定着させるには、教育や啓発活動を通じてルールの趣旨を自ら理解し、遵守することが重要です。テレワーク従業員がセキュリティに関する必要な知識を習得していれば、フィッシングや標的型攻撃等の被害を受けにくくなります。

加えて、テレワーク勤務者におけるセキュリティ対策の遵守状況については、定期的に報告を行い、その結果を把握した上で、教育内容やセキュリティ対策内容の見直しに活用していくことも必要といえます。

「技術」:セキュリティ維持のための技術的対策を行う

「技術」面の対策は「ルール」や「人」で足りない部分を補います。技術的な対策を実施する際には、導入するテレワークの形式や、活用方法を踏まえつつ、利便性とセキュリティのバランスを考えながら実行していきましょう。

資産・構成管理

資産台帳の整備

自組織内で使用されているハードウェアやソフトウェアの所在、利用者、バージョン、パッチの適用状況が明確でない場合、どれにどのようなセキュリティ対策が必要になるのか、また、どれがセキュリティ対策を実施済みでどれがセキュリティ対策を未実施なのかが不明確になります。

こうした事態を防ぐために、台帳を整備し、ハードウェアやソフトウェアに関する各種情報を常に最新化しておくことが重要です。

導入ソフトウェア等の管理

許可されていないハードウェアやソフトウェア、クラウドサービス等が勝手に利用されると、セキュリティ統制が行えなくなり、情報漏えいのリスクが増加してしまいます。

従って、テレワーク端末にインストールされているソフトウェアや、インストール方法等を管理し、把握していないソフトウェアのインストールや、把握していないクラウドサービスの利用がないようにすることが重要です。

テレワーク端末を一括管理して運用を自動化するための仕組みとして、端末管理ツールを導入し、遠隔操作やソフトウェア機能で各端末のセキュリティを強化するのは、有効な対策の一つと言えるでしょう。

脆弱性管理

セキュリティアップデートの実施

脆弱性が発生しているハードウェアやソフトウェアを使用していると、サイバー攻撃の被害にあうリスクが高まります。未然に防ぐためにも、OSをはじめとしたソフトウェアのアップデートやパッチ適用の定期的な実施を行うなど、脆弱性管理の実施が必要です。

OS改造の禁止

テレワークで利用するハードウェアのうち、特にスマートフォンやタブレットについて、OSの改造を実施すると返ってセキュリティ機能が低下したり、不正プログラムへの感染を助長するため、禁止を徹底させることが大切です。

特権管理

管理者権限の制限

管理者権限は、一般権限と比較してシステム上でより多くの操作を実行可能であるため、管理者権限が不適切に使用されると、より大きな被害に繋がります。

従って、管理者権限の利用者は最低限とし、IPアドレス制限等により限られた環境からしか使えないように設定する等の対策が重要です。

データ保護

情報の分類と取扱方針

保護すべき情報の分類が明確に規定されていないと、業務の非効率化や不十分な対策になってしまいます。このような事態を防ぐために、企業における情報資産を3つ程度に分類し、情報管理レベルや取扱方法を定める必要があります。

加えて、情報の取扱方法は、テレワーク勤務者がわかりやすいように例を示すことも重要です。例えば、テレワーク業務で使用するデータは、テレワーク端末自体ではなくオフィスネットワーク上やクラウドサービス上に保存するなどがあげられます。

また、USBメモリ等に業務データを保存する場合は、記録媒体の暗号化を実施し、情報の取扱方法は電子情報だけではなく、紙媒体についても定めておく必要があるでしょう。

記録媒体の暗号化・廃棄

テレワーク端末やUSBメモリ等に業務データを保存する場合は、記録媒体レベルでの暗号化を実施することで、データの窃取及びテレワーク端末等の紛失・盗難を通じた情報漏えいを防止することが可能です。

また、テレワーク端末等の廃棄が適切でないと、悪意ある第三者にテレワーク端末上の情報が窃取される恐れがあるため、適切な手順でテレワーク端末等の廃棄を実施する必要もあるでしょう。

なお、通常のフォーマットや初期化をしただけでは、専門技術により復元可能であることに注意してください。

バックアップの保管

端末の盗難や故障等によって、重要なデータが使用できなくなり、業務の継続が困難になる可能性があるため、オフィスネットワーク上の共有フォルダ等にバックアップを保管しておくことが重要です。

また、ランサムウェアの感染等のリスクに備えるため、ネットワークに接続しない記録媒体やクラウドサービス等にも保管するなど、複数の環境にバックアップを保管しておくことも大切になります。

MDMの導入

テレワーク端末を紛失した際に、悪意のある第三者に拾われデータが漏えいすることを防ぐため、遠隔から端末の位置情報を把握し、テレワーク端末上のデータ等を削除したり、端末を初期化したりできるようにしておくと良いでしょう。

例えば、スマートフォンでは、通信キャリアが提供しているMDMソリューションを利用することで、遠隔から端末を初期化することが可能です。

物理的セキュリティ

周囲環境への注意

先程もお伝えしましたが、テレワークは自宅以外にもサテライトオフィスやカフェ等の場で実施することが考えられます。

多数の人々が出入りする場所でテレワークを実施する場合は、覗き見により情報漏えいが起きないよう注意しましょう。外出先で業務や企業に関する情報を話さないようにする等、第三者の関心をひかないような立ち振る舞いをすることが大切です。

オンライン会議での声や画面

オンライン会議では、機密性のある情報を扱う場合、第三者に声が聞こえないように注意しましょう。

たとえオフィス内であっても、同じ場所で複数人が別のオンライン会議を実施している場合や、オンライン会議場所の周囲で通常業務を実施している場合は、オンライン会議に音声が入り込み、予期せぬ情報漏えいに繋がる可能性もあります。

加えて、画面共有機能を使用する際に、デスクトップ等が意図せず共有されないよう注意するとともに、共有されても問題ないようデスクトップや起動するアプリケーションは整理し、画面の撮影・録画についても情報を守るためのルールをしっかりと定めましょう。

アカウント・認証管理

適切な管理ルールの設定

テレワーク勤務者がオフィスネットワーク上のシステムやクラウドサービスに接続するための利用者認証について、多要素認証方式や電子証明書の利用等の技術的基準やパスワードポリシーを明確に定め、適切に管理・運用することが必要です。

利用者認証に一定回数失敗した場合の技術的対応も含め、異動や担当者変更等に際して権限がなくなるべき者に権限が残ったままにならないよう運用する必要があります。

パスワードの設定

パスワードの設定は、第三者が推測しにくいものにしましょう。名前や生年月日などのようなパスワードでは、突破されてしまう可能性が高いです。

またパスワードを使い回していると、サービス提供事業者側がサイバー攻撃を受けるなどしてパスワードが流出してしまった場合に、同じパスワードを利用している全てのサービスが不正アクセスを受けかねません。

パスワードが第三者に知られてしまう恐れがある場合や、利用メンバーに変更があったときは速やかに変更するようにしましょう。

多要素認証

クラウドサービスは特性上、不特定多数の利用者がアクセス可能であり、利用手順も周知であるため、クラウドサービスの利用者認証情報が流出した場合に不正アクセスを受けやすいといえます。

そのため、可能な限り多要素認証を利用するなどして、利用者認証情報が漏えいしても、ただちに不正アクセスを受けないようにする対策が必要です。

相互認証

パスワード等の利用者認証情報は、提供者側から見て利用者が正しいかどうかを確認するためのものですが、偽サイト・偽サービスへの誤誘導を回避するためには、利用者側から見ても提供者が正しいかどうかの相互認証を行うことが大切です。

通信の保護・暗号化

暗号化の必要性

インターネット経由でデータの送受信をする場合、通信経路上に第三者が介在し、情報を覗き見される恐れもあるため、通信経路を暗号化してデータを保護することが必要です。

特に機密性の高い情報を取り扱う場合等は、自分の端末から通信相手までの間での暗号化が担保されたサービスを利用することも推奨されます。

無線LANのセキュリティ確保

無線LAN使用時のセキュリティ確保については、総務省が公表している、無線LAN(Wi-Fi)のセキュリティに関するガイドラインを参考にしてください。

偽サイトへの誘導回避

クラウドサービスを真似た偽サイト等へのアクセスを防止するため、オンライン会議等における案内送付元のメールアドレスや案内されたオンライン会議のURLが正しいことを確認した上で利用することが必要です。

可用性の確保

多数のテレワーク勤務者が一斉にテレワークを使用する場合、VPN等の同時接続数が不足し、オフィスネットワークにアクセスできないことのないように可用性を確保しましょう。

アクセス制御・認可

必要最小限のアクセス開放・アクセス権限

不正アクセスを防止するために、ファイアウォールによるアクセス制御、接続IPアドレス制限、不要ポート閉鎖等の、ネットワークにおけるセキュリティ対策を徹底することが有効です。

また保存されている機密情報について、閲覧・編集権限を与えるべき対象を明確にし、権限の必要ないテレワーク端末やテレワーク勤務者からのアクセスを制御することが重要となります。

オンライン会議システム

ZoomやGoogle meet等のテレワーク環境におけるオンライン会議システムの使用が増えていますが、セキュリティ対策が不十分な状態でオンライン会議を実施すると、情報漏えいをはじめとするリスクが顕在化する可能性があります。

そのため、会議参加者の本人確認の実施をはじめ、会議パスワード設定、待機室の参加者確認、参加者の事前登録、参加者名の設定、二要素認証等の各種対策を徹底しましょう。

データに対する動的なアクセス制御

セキュリティ対策が十分に実施されていないテレワーク端末がオフィスネットワーク内のデータにアクセス可能になっていると、その端末を起点にして情報漏えいが発生する可能性があります。

従って、テレワーク勤務者の職務権限やテレワーク端末のセキュリティ対策状況を考慮し、リスクに応じて動的にアクセスをコントロールできるようなデータに対するアクセス基準を検討し、適切な製品やサービスを導入して基準を策定することも必要です。

ローカルブレイクアウトの考慮

インターネットへのアクセスに関してのみオフィスネットワークを介さず直接接続を行うローカルブレイクアウトは、通信帯域の分散化の観点から有効です。

一方で、全てのインターネット上のWebサイトに直接アクセスできる状態になるため、オフィスネットワーク内で不審サイトをプロキシで検知していた場合等は、その恩恵に預かれなくなることから、データの情報漏えいやマルウェア感染等のリスクが高まります。

そのためにも、クラウドプロキシを導入する等の適切なセキュリティ対策を実施することが必要です。

インシデント対応・ログ管理

セキュリティインシデントへの迅速な対応

セキュリティインシデント発生時に迅速かつ的確な対応を実施するためには、平時のうちにインシデント対応計画や各種手順を整備しておくことが重要です。

セキュリティインシデントの疑いが少しでもあればためらわず連絡するよう、テレワーク勤務者へ十分周知させましょう。

セキュリティインシデント収束後の対応

セキュリティインシデントは、マルウェア駆除やシステム復旧といった対応だけで終わらせず、再発防止のため、事故原因を丁寧に分析します。

技術的に防止できる点があれば追加のセキュリティ対策を実施したり、運用に問題があればルールの周知徹底やルール改善を実施するところまで行い、セキュリティインシデントを契機にPDCAサイクルを回すようにしましょう。

インシデント対応訓練の実施

インシデント対応計画等の適切性を確認するために、定期的に訓練(予行演習)を実施することが効果的です。また、訓練の結果に応じて対応計画等を見直しましょう。

ログの取得・保存

セキュリティインシデント発生時の原因分析にログは必須となるため、下記のような各種ログを取得・保存しておくことが重要です。

- アクセスログ(サーバや機器へ誰がいつアクセスしたかという履歴)

- 認証ログ(各システムやアプリケーションへのログイン試行履歴)

- 操作ログ(利用者の操作内容履歴)

- イベントログ(システム上の重要な(又は異常な)事象の発生履歴)

- 特権ログ(管理者権限等の特権IDに関する各種ログ)

ログの確認

ログの効率的な確認のためには、攻撃者の探索活動を検知するため、アクセスログのうち拒否ログや、管理者権限等の特権IDに対するログイン失敗の履歴を定期的に確認することが効果的です。

加えて、特権IDの利用や重要情報へのアクセスやエンドポイント上で不審な挙動、通常発生しない宛先への通信等、予め検知するログや条件を定義するとともに、アラート通知時の調査手順を整備しておくことが必要です。

脅威インテリジェンス

脅威動向・脆弱性情報の収集

セキュリティに関する脅威動向・脆弱性情報は日々変化しているため、定期的に収集し、企業のセキュリティ対策に反映していくことが大切です。

セキュリティコミュニティへの所属

業界団体や地域のセキュリティコミュニティに加入し、コミュニティ内で相互に情報共有を実施することで、より実際に近い最新の脅威動向・脆弱性情報が把握できます。

また、セキュリティ担当者同士の人間関係等が構築されることで、何かあった場合の相談相手ができるのも、コミュニティに所属するメリットと言えるでしょう。

マルウェアの感染防止や検出

セキュリティ対策サービスの導入

テレワークにおいては、インターネットを利用する場合が多く、特にインターネット経由の感染例が多いマルウェアの脅威に備える必要があり、セキュリティ対策サービス(ウイルス対策ソフト等)を導入し、適切な設定のもと運用していくことが重要です。

また、危険なWebサイト等へのアクセスを禁止するフィルタリングについても同様に実施する必要があります。

EDRの導入

テレワーク端末において攻撃検知と対応を適切に行うためのセキュリティ対策製品として、EDR(Endpoint Detection and Response)の導入も有効な対策の一つです。

EDRを導入することで、未知のマルウェアを含めた不審な挙動の検知や、検知した情報に基づく迅速な対応が可能になります。

一元管理機能の導入

マルウェア対策は、1人でも定義ファイルの更新を怠るとマルウェアに感染するリスクが高まるため、複数台の端末を一元管理して、定義ファイルの更新漏れを回避することが重要です。

テレワークでセキュリティ被害にあってしまった際の対処法

万が一、セキュリティ対策をしっかりと行っていたにも関わらず被害にあってしまった場合、どのような対処をしていくのがよいのでしょうか。

対処法は、主に下記の通りです。

- 冷静に状況分析する

- OSやソフトウェアを最新版にアップデートする

- 疑いの可能性が高い端末をネットワークから外す

- メールやインターネット使用履歴の確認

- ウイルス対策に適したセキュリティ製品を導入する

- フォレンジック専門業者に相談する

順番に解説していきます。

冷静に状況分析する

まず何より大事なのは、「冷静になる」こと。なぜなら、焦って行ってはならない操作ミスをしてしまう恐れがあるためです。それでは返ってマルウェアの感染を広げたり、サイバー攻撃者の思うつぼになりかねません。

まずはパソコンの感染状況確認を行い、セキュリティソフトのスキャンを行いましょう。パソコン内の全ての「ファイル・フォルダ・アプリケーション」を一括でスキャンできるソフトを使用すれば、不正なファイルを検出することができます。

セキュリティソフトの期限が切れてしまっている場合は、早急に更新し、最新のソフトでスキャンを行いましょう。ただし、セキュリティソフトで検知可能なウイルスの数にも限度があります。特にマルウェアは毎日新種のものが発生しているため、注意が必要です。

OSやソフトウェアを最新版にアップデートする

サイバー攻撃は、主にインターネット上で公開されているWebサーバーなどを標的とするため、比較的遠隔操作を含むことが多く、OSやソフトウェアの脆弱性を利用されるケースが多いです。

常にバージョンを最新版に保つことで、脆弱性をついたサイバー攻撃の被害を最小限に抑えられます。

疑いの可能性が高い端末をネットワークから外す

ネットワーク接続による被害の可能性が高い場合、疑いのある端末のネットワーク接続を切り、オフラインの状態にしましょう。そうすることで外部からの攻撃手段がなくなり、被害の拡大を防げます。

メールやインターネット使用履歴の確認

パソコンやスマートフォンなどの端末がマルウェアに感染してしまっている場合は、メールなどを媒体にして周囲にウイルス付きのメールを送ってしまう可能性があります。

厄介なことに、マルウェアの感染は本人に自覚されないよう巧妙に設定を変更をしているケースもあるため、身に覚えのないメールを送ってしまっていないか、確認することが重要です。そして被害を増やさないためにも、ネットワークの接続を断ちつつメールが送られないように努める必要があります。

加えて、インターネットの使用履歴の確認も忘れずにチェックしましょう。使用履歴を見て、データやサイトが改ざんされていないか、アカウントが奪われていないかを確認することも大切です。

フォレンジック専門業者に相談する

フォレンジックとは、犯罪の法的な証拠を見つけるための鑑識捜査を指し、その中でも特に、コンピュータやデジタル記録媒体の中に残された証拠を調査・解析する分野を指します。

上記の対策はあくまでも一時的なものであり、根本的な解決には至っていません。セキュリティ分野のエキスパートに調査を依頼し、問題解決をしてもらうのが一番の近道です。

業者への依頼は、見積りを見てから判断できるため、不安な場合は依頼の有無にかかわらず、まずは専門業者に相談してみましょう。

ウイルス対策に適したセキュリティソフトを導入する

ウイルスは1日で劇的に増加するため、古いセキュリティソフトでは対処しきれないケースがほとんどでしたが、現代のウイルスに特化したセキュリティソフトは一定数存在しているのです。

新しい機能を持ったセキュリティ製品であれば、社内体制に見合ったウイルス対策が可能に。今回は、弊社で行っているセキュリティ対策サービスをご紹介していきます。

【簡単に導入可能!】どこでもUTMはテレワーク時におすすめのセキュリティ対策サービス

「セキュリティ対策サービスってどれを選んだらいいんだろう?」

「各機能ごとのセキュリティ機器の導入には大きなコストがかかる…」

このようなお悩みを抱えていらっしゃる方も多いのではないでしょうか。

そこで今回は、弊社で行っている簡単に導入が可能で複数のセキュリティ対策に特化したクラウドサービス「どこでもUTM」についてご紹介します。

「UTM(統合脅威管理)」とは、コンピュータウイルスやハッキングなどの脅威から、コンピューターネットワークを効率的かつ包括的に保護する管理手法のことを指し、弊社ではクラウド型のUTMとしてご提供。

強力な多層防御をクラウド上で行うことで、インターネット接続の出入り口で複数のセキュリティ対策が実行可能です。

加えて、既知や未知の攻撃手法にも対応でき、ファイアウォール、ウイルス対策、サンドボックスなどの機能を持ち合わせているので、端末のインターネット接続をより安全に、どこからでもご利用が可能に。どこでもUTMだけで複数のセキュリティ対策を実現します。

どこでもUTMは下記のようなお悩みを持つ企業におすすめ

- UTMを購入する予算がない

- 社外から本社にあるUTMへVPNを利用しアクセスしているが、利用者は通信量増加によるキャパシティ増強対策が必要

- UTMは導入済みだが、ブリッジモードになっており、社内にいるときと同じセキュリティを社外でも欲しい

- https(暗号化)検査もしっかり行いたいが、機器にかかる不可が心配で、多拠点へのUTM導入・運用は価格的に難しい

他にもアクセス状況の確認や、PDFでレポート化が可能など、多岐にわたる機能を豊富にとりそえているので、「時間や費用の負担が少ないセキュリティ施策」をご検討中の方は、下記詳細ページからご覧ください。

まとめ

セキュリティ対策を行う上で最も大切なのは、テレワーク時の運用ルールを定め、従業員1人1人が徹底して取り組んでいくことにあります。先程もお伝えしたように、端末の紛失やパスワードの使いまわしなど、個人の意識の低さに起因するトラブルも実例として多数報告されているからです。

企業によってテレワークの形式は様々ですが、セキュリティ面に関しては基本的にどの企業においても気を付けるポイントに大差はありません。

今後、ますます加速していくであろうテレワーク。

個々の働き方やライフスタイルがより柔軟になる反面、セキュリティ対策もより強化していく必要があります。企業全体の情報を守っていくためにも、セキュリティ被害が及ぼす危険性を認識し、ネットワークの暗号化など技術面での施策も行っていきましょう。